Kaba Kuvvetle Şifre Kırma Daha Uzun Sürer

Parolaların kaba kuvvetle kırılması artık geçmişe göre daha uzun sürüyor, ancak Salı günü yayınlanan en son yıllık parola kırma zamanları denetimine göre bu iyi haber kutlamaya gerek yok. Kovan Sistemleri.

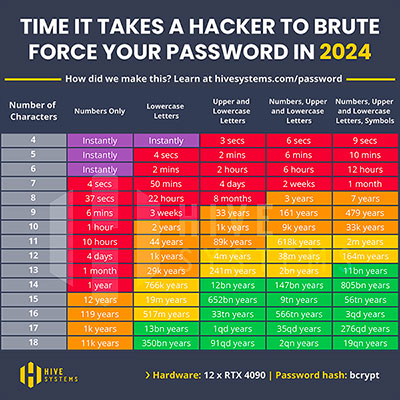

Parolanın uzunluğuna ve bileşimine (sayıların, harflerin ve özel karakterlerin karışımına) bağlı olarak bir parola anında kırılabilir veya şifresinin çözülmesi yarım düzine asır sürebilir.

Örneğin, günümüz bilgisayarlarıyla yalnızca dört, beş veya altı rakamdan oluşan şifreler anında kırılabiliyorken, rakamlardan, büyük-küçük harflerden ve sembollerden oluşan 18 karakterlik bir şifrenin çözülmesi 19 kentilyon yıl sürüyor. kırmak.

Geçtiğimiz yıl Hive’ın araştırması, 11 karakterlik bazı şifrelerin kaba kuvvet kullanılarak anında kırılabileceğini ortaya çıkardı. Bu yılın bulguları, veritabanlarındaki parolaları şifrelemek için bcrypt gibi daha yeni endüstri standardı parola karma algoritmalarının etkinliğini ortaya çıkardı. Şimdi aynı 11 karakterlik şifrenin kırılması 10 saat sürüyor.

“Geçmiş yıllarda şirketler şifreleri karma hale getirmek için MD5 şifrelemesini kullanıyordu ve bu pek güvenli ya da sağlam değildi. Artık daha sağlam olan bcrypt’i kullanıyorlar,” diye açıkladı Hive CEO’su ve Kurucu Ortağı Alex Nette.

TechNewsWorld’e şunları söyledi: “İyi haber şu ki, web siteleri ve şirketler daha güçlü şifre karma algoritmaları kullanmak için iyi kararlar alıyor, dolayısıyla şifre kırma süreleri artıyor”, “ancak bilgisayar gücündeki artışlar göz önüne alındığında, bu süreler tekrar düşmeye başlayacak” tıpkı geçmiş yıllarda olduğu gibi.”

Şifreleme Takasları

Parolaları güçlü şifrelemeyle karma hale getirmek iyi bir güvenlik uygulaması olsa da, bazı ödünler de vardır. Nette, “Şifreleme işleri yavaşlatır” dedi. “Bcrypt daha güvenli, ancak karma işleminin çok fazla yinelemesini oluşturursanız, bir web sitesinde oturum açmayı yavaşlatabilir veya sitenin daha yavaş yüklenmesine neden olabilir.”

“En iyi şifrelemeye sahip olsaydık, bir web sitesi internetteki kullanıcılar için tamamen kullanılamaz hale gelebilir, dolayısıyla genellikle bir uzlaşma söz konusu olur” diye ekledi. “Bu uzlaşma, bilgisayar korsanları için bir fırsata dönüşebilir.”

Üründen Sorumlu Kıdemli Başkan Yardımcısı Jason Soroko, “Bcrypt, MD5 için 16 bayta karşılık 56 baytlık bir hash sunuyor; bu da kaba kuvvet saldırılarına karşı çok daha güçlü bir direnç anlamına geliyor” dedi. Bölümküresel bir dijital sertifika sağlayıcısı.

TechNewsWorld’e “MD5 hala geniş kullanımda ve özellikle daha küçük ve daha verimli boyutu nedeniyle büyük şifre veritabanları için muhtemelen böyle olmaya devam edecek” dedi.

MJ Kaufmann, yazar ve eğitmen O’Reilly MedyaBoston’daki teknoloji profesyonellerine yönelik bir öğrenme platformunun operatörü olan , daha güçlü karma algoritmalarının şifre kırmayı zorlaştırmada rol oynadığını kabul etti, ancak bunun yalnızca kodlarını değiştiren kuruluşların algoritmaları benimsemesine yardımcı olduğunu savundu.

TechNewsWorld’e şunları söyledi: “Bu değişiklik zaman alıcı olduğundan ve uyumluluk için önemli güncellemeler gerektirebileceğinden, birçok kuruluş yakın gelecekte hala daha zayıf algoritmalar kullanmaya devam edeceğinden geçiş yavaş olacaktır.”

Bilgisayar Korsanları İçin En Kötü Senaryo

Kaufmann, son zamanlarda verilerin korunması konusunda büyük ilerlemeler kaydedildiğini kaydetti. “Kısmen şirketlere sert cezalar vererek tüketicilere etkili bir şekilde daha fazla güç veren GDPR gibi düzenlemeler nedeniyle kuruluşlar nihayet veri korumayı ciddiye almaya başladı” diye açıkladı.

“Bu nedenle” diye devam etti, “birçok kuruluş gelecekteki düzenlemeleri öngörerek veri koruma önlemlerini genel anlamda genişletti.”

Bilgisayar korsanlarının şifreleri kırması daha uzun sürse de, kırmak onlar için eskisi kadar önemli değil. Kaufmann, “Şifreleri kırmak rakipler için o kadar da önemli değil” dedi. “Genel olarak, saldırganlar bir saldırıda en az dirençli yolu ararlar ve bu genellikle kimlik avı yoluyla şifrelerin çalınması veya diğer saldırılardan çalınan şifrelerin kullanılması yoluyla gerçekleştirilir.”

Sectigo şunları ekledi: “Kaba kuvvetle şifrelenmiş şifrelerin işlenmesi için gereken süreyi ölçmek ne kadar eğlenceli olsa da, kötü amaçlı yazılım tuşlarını kaydetmenin ve sosyal mühendislik taktikleri yoluyla kimlik bilgileri toplamanın çok sayıda çalıntı kullanıcı adı ve şifre olayından sorumlu olduğunu anlamak kritik önem taşıyor.” Soroko.

“Çalışma aynı zamanda parolanın yeniden kullanımının saldırgan için tüm kaba kuvvet yöntemlerini gereksiz hale getirdiğini de ortaya koyuyor” diye ekledi.

Nette, Hive’ın şifre kırma zamanları tablosunun bir bilgisayar korsanı için en kötü senaryoyu temsil ettiğini kabul etti. “Bu, bir bilgisayar korsanının başka tekniklerle birisinin şifresini alamadığını ve bir şifreyi kaba kuvvetle kullanmak zorunda kaldığını varsayar” dedi. “Diğer teknikler, anında olmasa bile şifre alma süresini kısaltabilir.”

Giriş Yapın, İzinsiz Girmeyin

Tehdit tespit mühendisi Adam Neel şunları ekledi: “Şifreleri kırmak, saldırganlar için önemli bir güvenlik ihlali biçimi olmaya devam ediyor, ancak şifre şifreleme standartları arttıkça, kimlik avı gibi diğer güvenlik ihlali yöntemleri halihazırda olduğundan daha çekici hale geliyor.” Kritik Başlangıçulusal bir siber güvenlik hizmetleri şirketidir.

TechNewsWorld’e şöyle konuştu: “Ortalama bir şifrenin kırılması aylar hatta yıllar alacaksa, saldırganlar en az dirençli yolu seçecektir.” “Yapay zekanın yardımıyla sosyal mühendislik, ikna edici e-postalar ve mesajlar oluşturma yoluyla saldırganlar için daha da erişilebilir hale geldi.”

Stephen Gates, güvenlik konusunda uzman Horizon3 AISan Francisco’daki otonom penetrasyon testi çözümünün üreticisi, bugün bilgisayar korsanlarının sistemlere sızmasına gerek olmadığını belirtti; giriş yaparlar.

“Kimlik avı saldırıları yoluyla çalınan kimlik bilgileri, kimlik bilgileri de dahil olmak üzere üçüncü taraf ihlalleri ve korkunç kimlik bilgilerinin yeniden kullanım sorunu nedeniyle kimlik bilgileri, saldırganların bir kuruluşun ağlarında yer kazanmak için kullandığı yöntem olarak hâlâ bir numaralı sorun olarak görüyoruz” dedi. TechNewsWorld.

“Ayrıca, yönetici kullanıcılar arasında zayıf şifreler seçme veya aynı şifreleri birden fazla hesapta yeniden kullanma eğilimi var, bu da saldırganların kullanabileceği ve istismar edebileceği riskler yaratıyor” diye ekledi.

“Ayrıca,” diye devam etti, “bazı düzeydeki yönetici veya BT türü hesaplar her zaman parola sıfırlama veya uzunluk politikası gerekliliklerine tabi değildir. Kimlik bilgileri yönetimine yönelik bu oldukça gevşek yaklaşım, saldırganların yüksek düzeyde kazanımlar elde etmek için genellikle düşük düzeyli kimlik bilgilerini nasıl kullandıklarına ilişkin farkındalık eksikliğinden kaynaklanıyor olabilir.”

Kalıcı Şifreler Burada

Şifre kırma problemini ortadan kaldırmanın basit yolu şifreleri ortadan kaldırmak olacaktır ancak bu pek olası görünmüyor. CEO’su Darren Guccione, “Şifreler, modern yaşamlarımızın her ağ, cihaz ve hesapta işleyişinin ayrılmaz bir parçasıdır” dedi. Kaleci GüvenliğiChicago’da bir şifre yönetimi ve çevrimiçi depolama şirketi.

“Yine de,” diye devam etti, “geçiş anahtarlarının yakın gelecekte parolaların yerini almayacağını kabul etmek hayati önem taşıyor. Mevcut milyarlarca web sitesi arasında yalnızca yüzde küçük bir kısmı geçiş anahtarları için destek sunuyor. Bu son derece sınırlı benimseme, temel platformlardan gelen destek düzeyi, web sitesi ayarlamalarına duyulan ihtiyaç ve kullanıcı tarafından başlatılan yapılandırma gereksinimi dahil olmak üzere çeşitli faktörlere bağlanabilir.”

“Şifresiz veya hibrit bir geleceğe adım adım yaklaşsak da geçiş, herkese uyan tek boyutlu bir yaklaşım değil” dedi. “İşletmelerin etkili, pratik şifre alternatiflerini belirleyip uygulamak için güvenlik gereksinimlerini, düzenleyici kısıtlamaları ve kullanıcı ihtiyaçlarını dikkatli bir şekilde değerlendirmesi gerekiyor.”

Yorum gönder